ईरान के इज़रायल में घुसपैठ के बढ़ते प्रयास: साइबर निदेशालय ने दी चेतावनी

इज़रायल नेशनल साइबर डायरेक्टोरेट (INCD) ने हाल ही में ईरान द्वारा इज़रायलियों को भर्ती करने और संगठनों में घुसपैठ करने के हताश प्रयासों का पता लगाया है। लिंक्डइन पर “रफ़ेल” से संदिग्ध लिंक वाले लुभावने और व्यक्तिगत नौकरी के प्रस्ताव, सुरक्षा अपडेट डाउनलोड करने के लिए INCD से ईमेल, एक लिंक में व्यक्तिगत विवरण भरने के लिए बड़ी रकम की पेशकश, और कंप्यूटर को नुकसान पहुंचाने वाले लिंक के साथ अकादमिक सम्मेलनों के लिए शोधकर्ताओं को निमंत्रण – ये और अन्य प्रयास हाल ही में इज़रायलियों और संगठनों को लक्षित करने वाले ईरानी हैकर समूहों द्वारा पहचाने गए हैं, जो एक प्रवृत्ति का संकेत देते हैं।

INCD में तकनीकी रक्षा प्रभाग के प्रमुख टॉम अलेक्जेंड्रोविच कहते हैं, “ईरानी प्रयास अधिक परिष्कृत, अधिक लक्षित और वास्तव में लक्ष्य के हितों के अनुरूप हो गए हैं।” “फ़िशिंग संदेशों में जानकारी एकत्र करने और गहन शोध शामिल है और इसमें एक दुर्भावनापूर्ण फ़ाइल या व्यक्तिगत विवरण दर्ज करने के लिए एक लिंक शामिल है। हालांकि, थोड़ी सी सतर्कता से, संकेतों की पहचान करना अभी भी संभव है।”

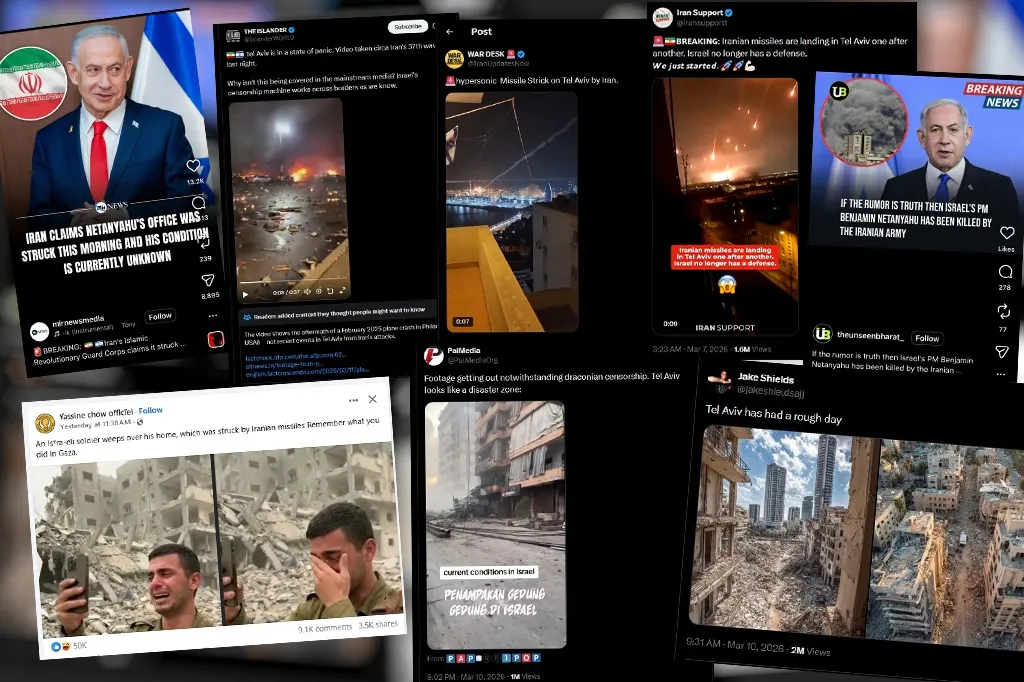

संघर्ष की शुरुआत के बाद से, इज़रायल में संस्थाओं को लक्षित करने वाले फ़िशिंग अभियानों में तेज वृद्धि हुई है। INCD के आंकड़ों के अनुसार, “ब्लैक शैडो” और “मडी वॉटर” जैसे उपनामों से जाने जाने वाले विभिन्न ईरानी हमलावर समूहों द्वारा शुरू किए गए कम से कम 15 विभिन्न अभियानों की पहचान की गई है। प्रत्येक अभियान निजी और सार्वजनिक क्षेत्रों में विभिन्न प्रकार की कंपनियों और संगठनों को हजारों लक्षित ईमेल भेजता है। यह वृद्धि दर्शाती है कि ईरानी संगठनों में पैठ बनाने की कोशिश कर रहे हैं, और फ़िशिंग संदेश साइबर हमले शुरू करने का एक सामान्य तरीका है यदि लक्ष्य वास्तव में हमलावर के लिए दरवाजा खोल देता है। प्रारंभिक संक्रमण के बाद, हमलावर प्रारंभिक संक्रमण के दौरान चुराई गई या रोपी गई जानकारी और उपकरणों का उपयोग करके संगठन की गहराई और समान संस्थाओं तक पहुंचने का प्रयास करते हैं।

हाल के महीनों में पहचाने गए संदेशों के पीछे ईरानी शासन के लिए काम करने वाले हैकर समूह हैं, जिनमें से कुछ तेहरान में निजी कंपनियों के माध्यम से “आउटसोर्सिंग” आधार पर भी संचालित होते हैं। समूह क्षति पहुंचाने, जासूसी करने, जानकारी एकत्र करने और प्रभाव डालने के उद्देश्यों से काम करते हैं।

उदाहरण के लिए, हाल के महीनों में, मध्य पूर्वी अध्ययन के शिक्षाविदों और शोधकर्ताओं को विदेश के शोधकर्ताओं से ईरानी क्षेत्र के बारे में पूछताछ करने वाले नियमित संदेश मिले हैं। संदेश, जो विश्वसनीय लग रहे थे और शोधकर्ता के रुचि के क्षेत्रों पर केंद्रित थे, ने उन्हें ज़ूम बैठकों और सम्मेलनों में आमंत्रित किया, विश्वसनीयता बढ़ाने के लिए वैध प्रतिभागियों की एक सूची भी संलग्न की। संदेशों के उजागर होने के बाद, जांच में पता चला कि शोधकर्ताओं को भेजे गए ज़ूम लिंक में वास्तव में दुर्भावनापूर्ण सॉफ़्टवेयर था।

एक और दिलचस्प उदाहरण जो हाल ही में पहचाना गया है, वह लिंक्डइन पर लक्षित दृष्टिकोण है जो “रफ़ेल” के भर्तीकर्ताओं से रिज्यूमे जमा करने के लिए एक लिंक के साथ आया था। लिंक ने एक फ़ाइल डाउनलोड करने और पासवर्ड भरने का अनुरोध किया। फ़ाइल को फिर सक्रिय किया गया और दो और फ़ाइलें डाउनलोड की गईं जो हमलावर को वर्कस्टेशन और संगठनात्मक नेटवर्क तक पहुंच प्रदान करती हैं।

अलेक्जेंड्रोविच बताते हैं, “संदेशों की सामग्री अक्सर नेटवर्क पर विभिन्न स्रोतों से एकत्र की गई जानकारी के आधार पर तैयार की जाती है, जिससे संगठन और उसके कर्मचारियों की प्रोफाइल बनती है। हिब्रू में वाक्यांशों में सुधार हो रहा है, और आज यह वैध संगठनों के वास्तविक ईमेल बॉक्स, कर्मचारियों में से एक से संदेश भेजना संभव है, या आपूर्ति श्रृंखला में सेवा प्रदाताओं में से एक का प्रतिरूपण करना संभव है।”

निदेशालय इस मुद्दे को संबोधित करने के लिए विभिन्न कार्रवाई करता है, जिसमें लिंक ब्लॉक करना, उच्च जोखिम वाले संस्थाओं का मार्गदर्शन करना, संक्रमण श्रृंखला को रोकना, चेतावनी जारी करना और हमले के बारे में जानकारी साझा करना शामिल है।